Tutoriel Veracrypt

VeraCrypt est un logiciel de chiffrement de disque open-source, essentiel pour la confidentialité des données car il protège les informations sensibles en les rendant inaccessibles sans la clé de déchiffrement.

Il empêche l’accès non autorisé aux fichiers, protégeant ainsi les informations personnelles et professionnelles contre les cyberattaques, le vol et la perte de données. Il assure que les données restent privées, même en cas de vol physique de l’ordinateur ou du disque dur.

VeraCrypt est un fork de TrueCrypt, un logiciel de chiffrement populaire abandonné en 2014. Il a été créé pour résoudre les failles de sécurité identifiées dans TrueCrypt. Il est activement maintenu.

A noter, ce tutoriel fonctionne tout aussi bien sur Windows que sur Linux ou MacOS. Les chemins de fichiers peuvent varier sensiblement, mais le tutoriel reste le même.

Création d’un volume

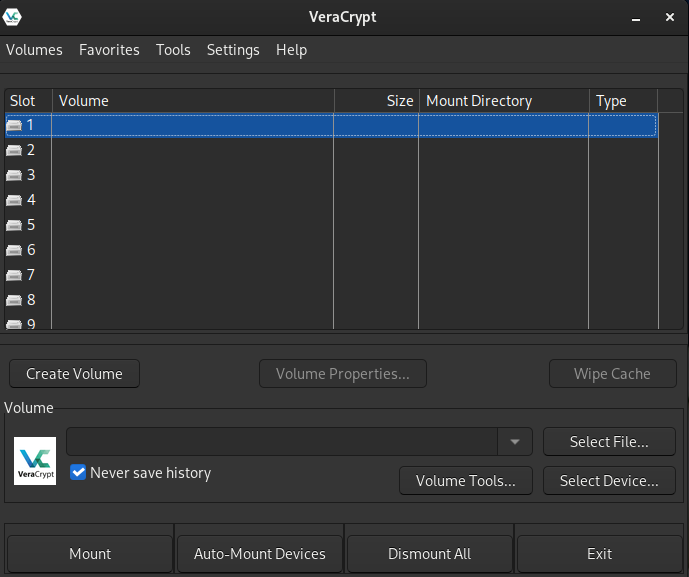

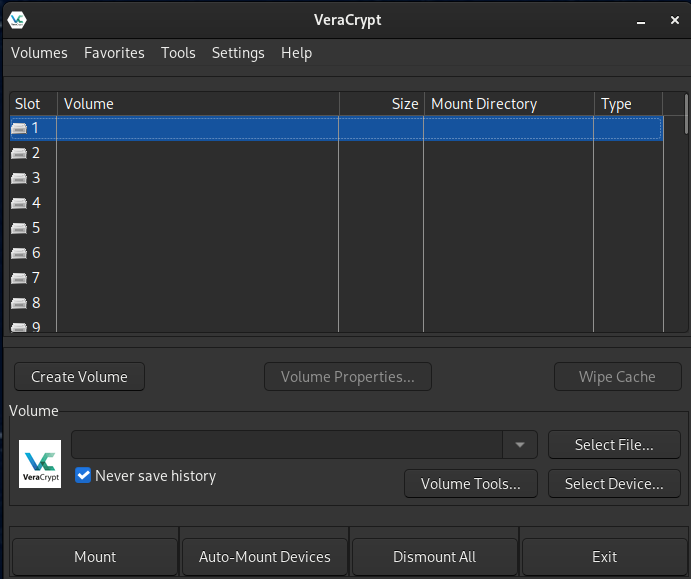

Lancer VeraCrypt après l’avoir installé sur le site officiel :

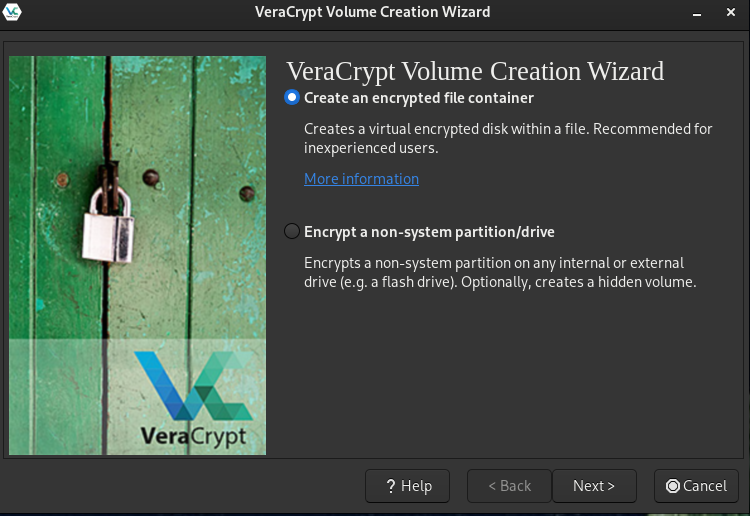

Créer sur “Create Volume” puis créer un conteneur chiffré.

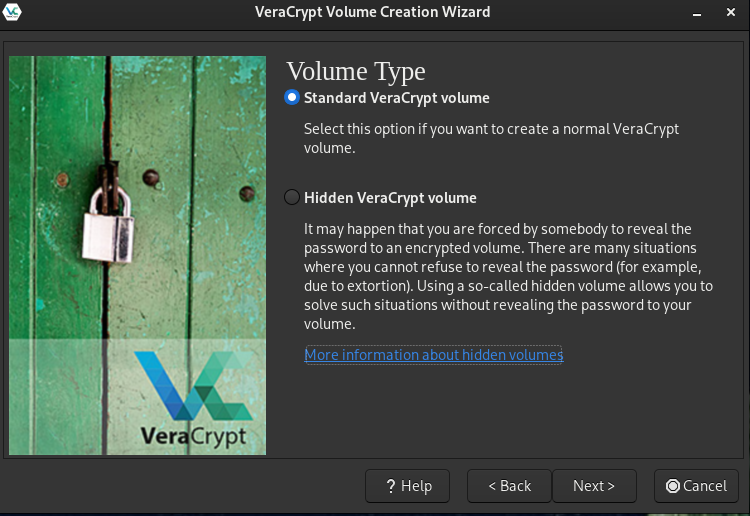

Pour l’usage normal, on peut créer un simple conteneur chiffré. Si vous êtes très soucieux de ne jamais réveler ce qui se trouve sur votre volume chiffré VeraCrypt, vous pouvez créer un volume caché. C’est une étape au dessus dans la confidentialité.

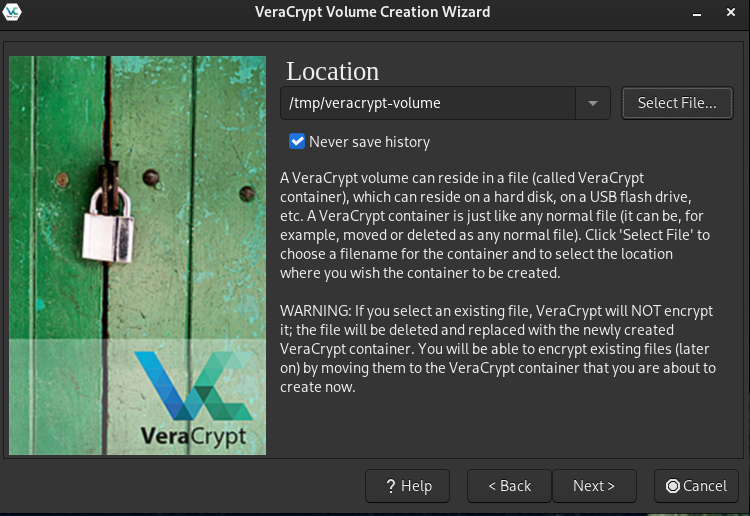

Choisir l’emplacement du volume avec son nom. Cet emplacement peut être public et dans un répertoire comme Documents, ça ne pose pas de problème.

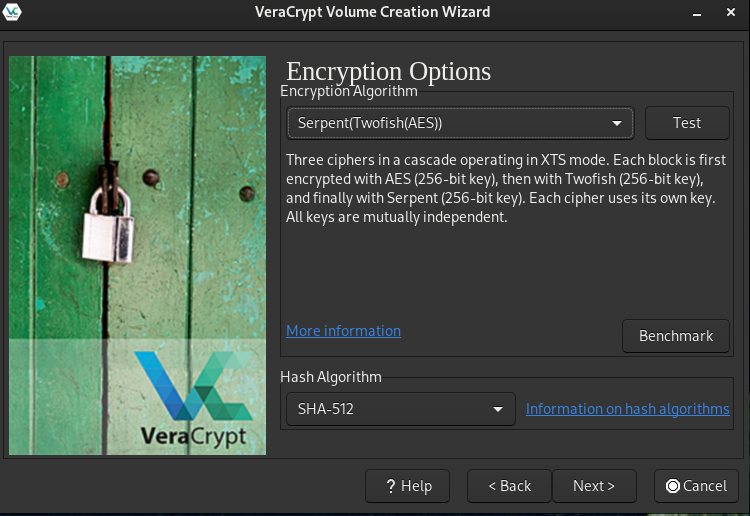

Pour le chiffrement, je vous conseille Serpent(Twofish(AES)) et SHA-512 pour le hashage

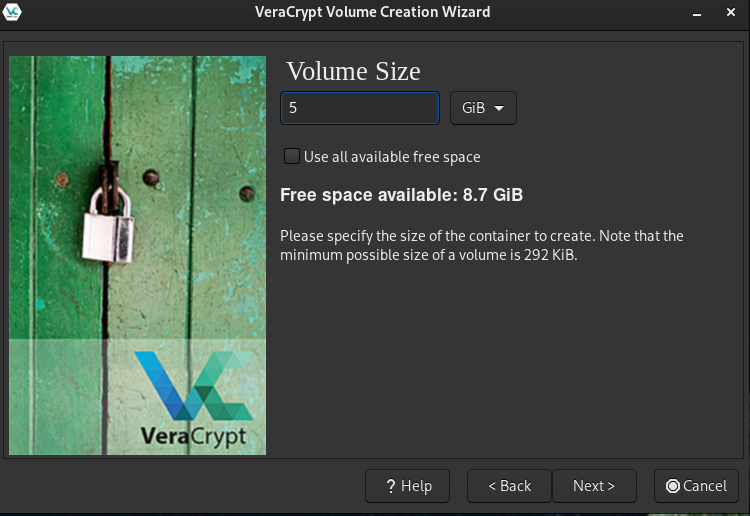

Choisir la taille du volume. Selon ce que vous allez stocker dessus, des images ? Des documents ? Des conversations ? Tout dépend de ce que vous allez stocker dessus. A noter, la taille est fixe, et non pas dynamiquement allouée. Partons sur 5Gib.

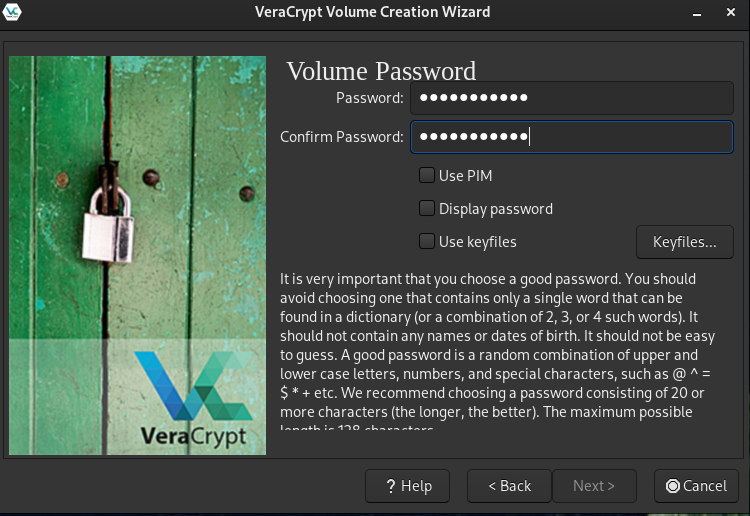

Le moment crucial est là, il faut choisir un mot de passe. Mais pas de panique ! Comme vous êtes désormais un utilisateur avancé de KeepassXC ou Bitwarden, vous n’avez pas besoin de connaitre ce mot de passe car il sera stocké dans votre gestionnaire. C’est plutôt une bonne nouvelle, mais ça met un peu plus de pression sur le master password du gestionnaire de mot de passe. C’est le centre de tout (avec le chiffrement du disque avec Bitlocker ! ).

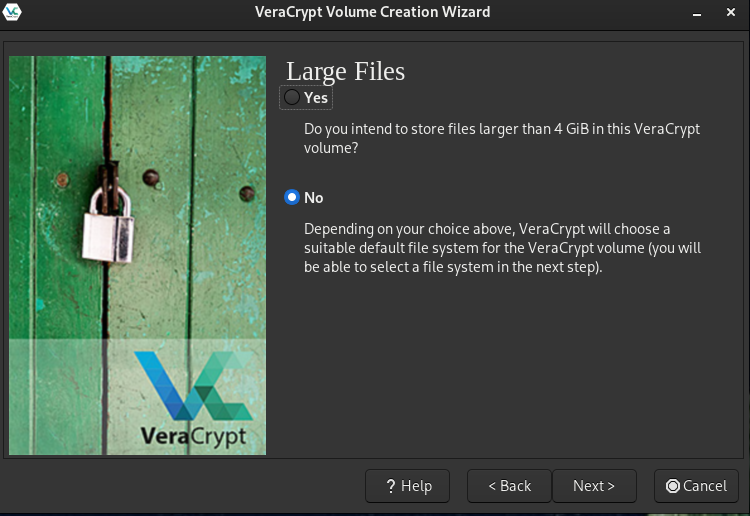

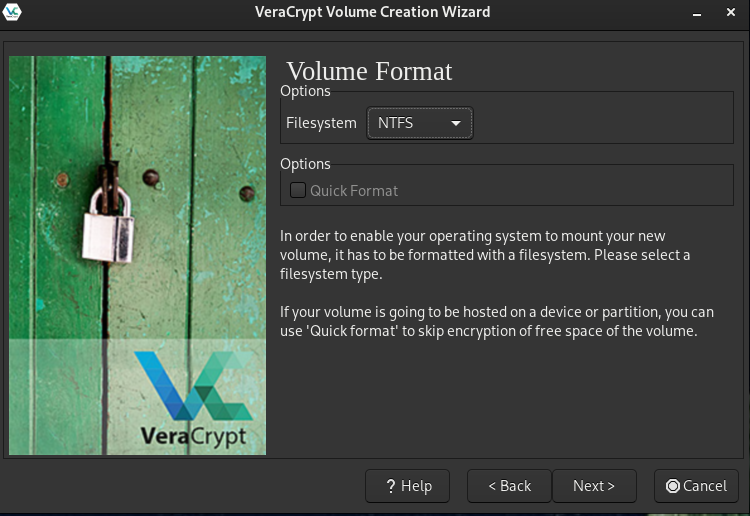

Cette étape consiste créer d’une certaine manière le système de fichier derrière le volume VeraCrypt. C’est à vous de décider si vous comptez stocker des fichiers de plus de 4Gib. Par défaut, si vous ne savez pas, mettez oui. Vous aurez le choix du système de fichier.

Pour un système de fichier natif à Windows, sélectionnez NTFS - Wikipedia

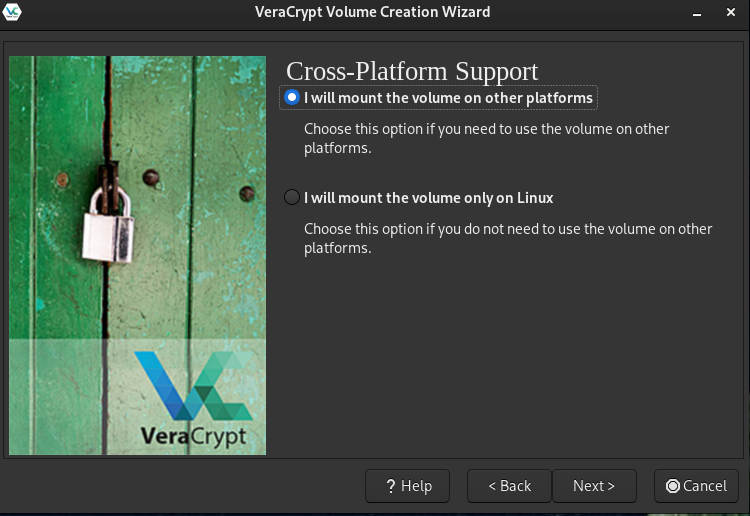

Choisir si oui ou non vous comptez le monter sur une autre plateforme (Linux, MacOS ou Windows).

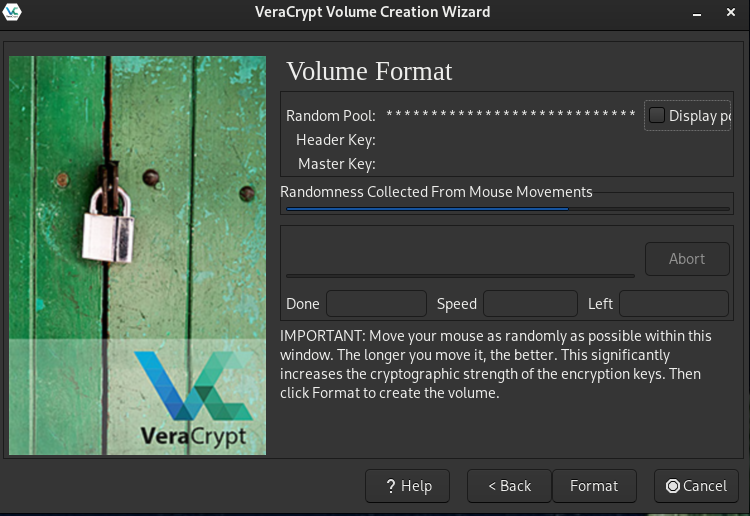

Dans cette fenêtre, nous devons bouger notre souris pour “créer de l’aléatoire”. Cette méthode est une des méthodes utilisées pour créer de l’aléatoire pour rendre très très difficile le “recover” du volume VeraCrypt. Une fois la barre d’aléatoire remplie, passez à l’étape suivante.

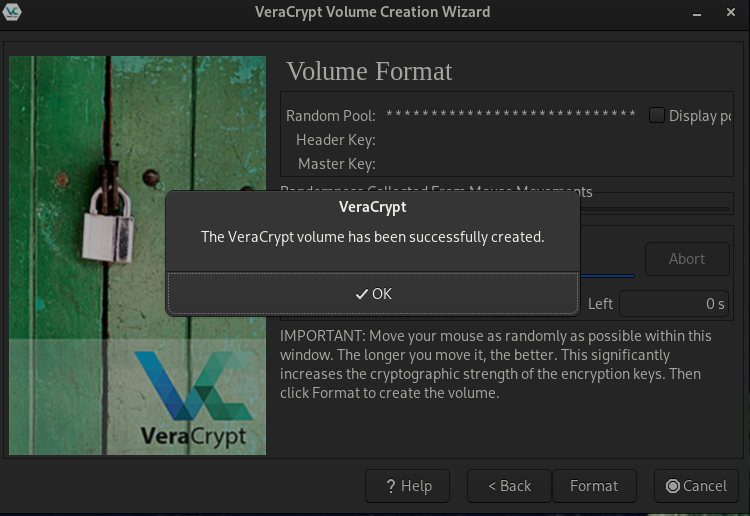

Et hop ! Volume créé !

Monter le volume

Dans cette étape, nous allons passer à l’utilisation de VeraCrypt. Juste avant, nous avons créé un volume, nous allons le monter pour pouvoir l’utiliser comme une partition à part entière.

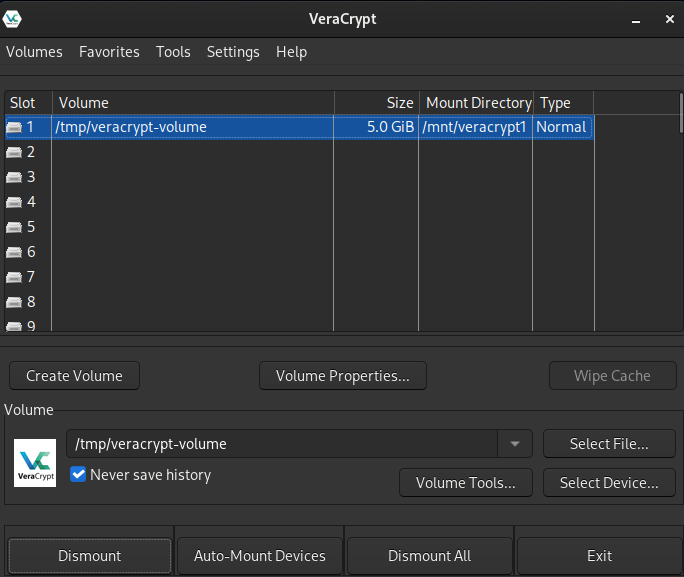

Lancer l’application VeraCrypt, sélectionnez un slot. Sur Linux, c’est représenté par des numéros, sur Windows, c’est représenté sous une lettre.

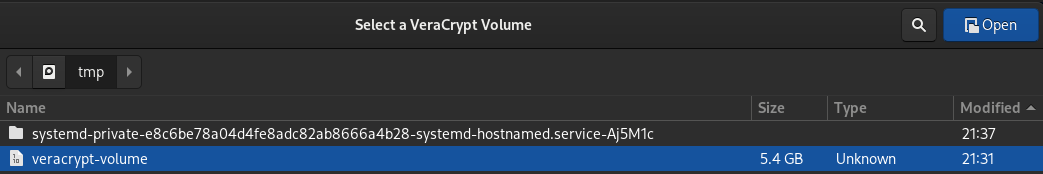

Cliquez sur Select File

Allez chercher votre volume créé précédemment. Pour ma part dans /tmp/veracrypt-volume (ce qui est une très mauvaise idée mais c’est pour le tutoriel !). I use arch btw.

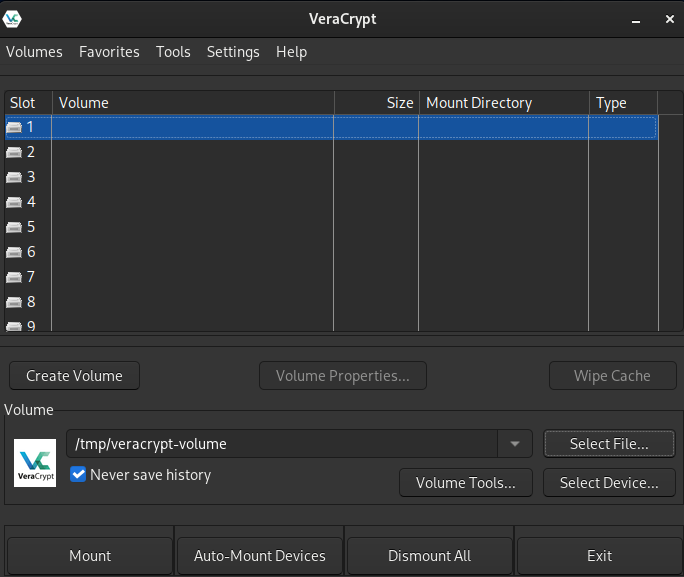

Cliquer sur Mount

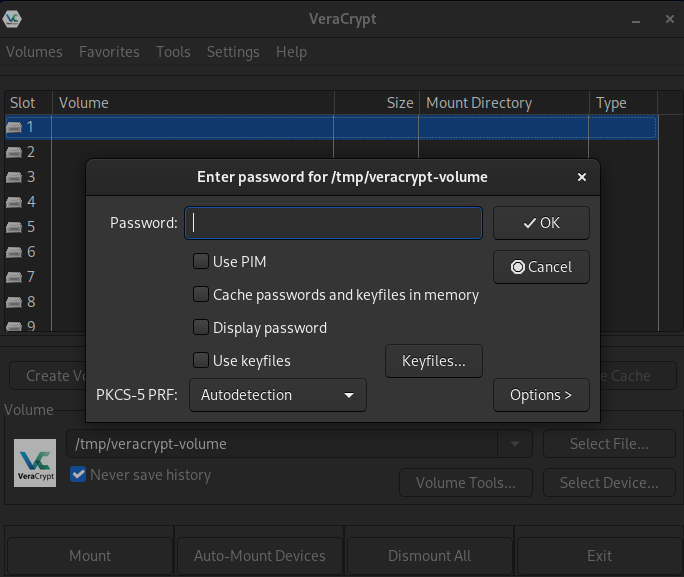

VeraCrypt nous demande notre mot de passe, qui se trouve donc dans votre gestionnaire de mot de passe !

Une fois le volume monté, il est donc accessible (pour les utilisateurs de Windows) sur la lettre de montage sélectionné plus haut ou pour les utilisateurs Linux sur la ligne Mount Directory situé sur la capture plus haut !

Et voilà ! Votre volume est créé et monté !

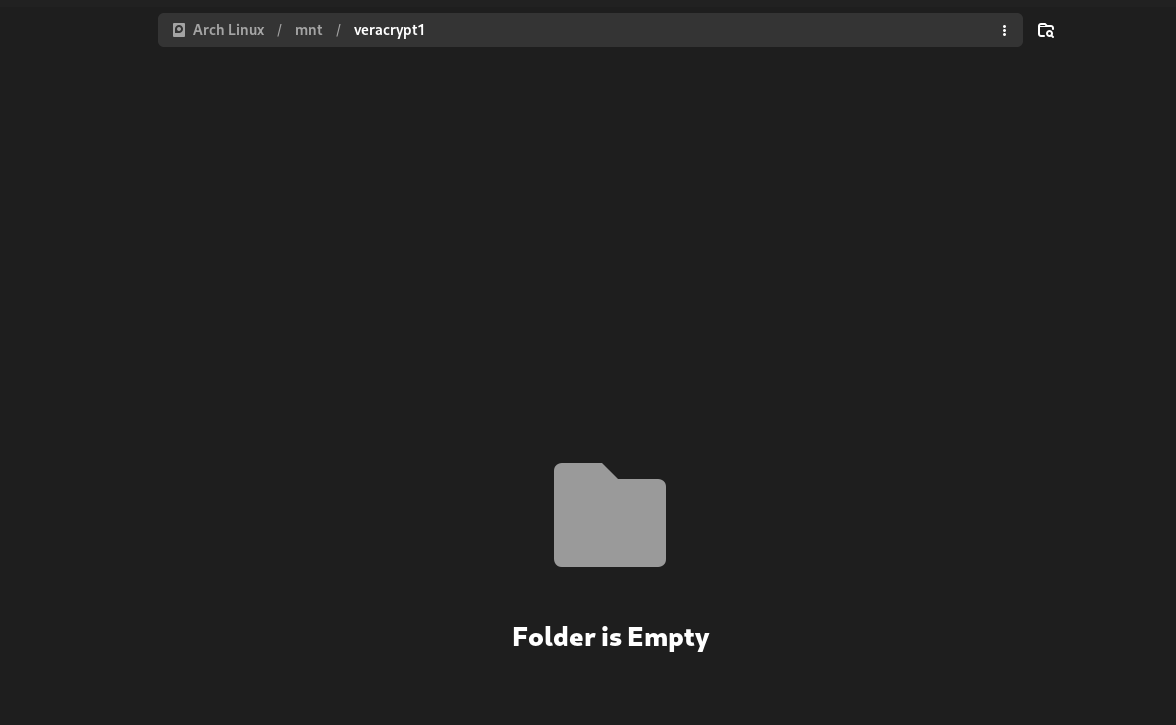

Voici un screen pour Linux mais c’est la même chose sur Windows :

Désormais, vous pouvez stocker vos données sensibles ici. Il faudra monter à chaque démarrage le volume chiffré VeraCrypt pour pouvoir accédé aux données mise ici précédemment.